实例介绍

【实例简介】cisco VLAN 流量控制

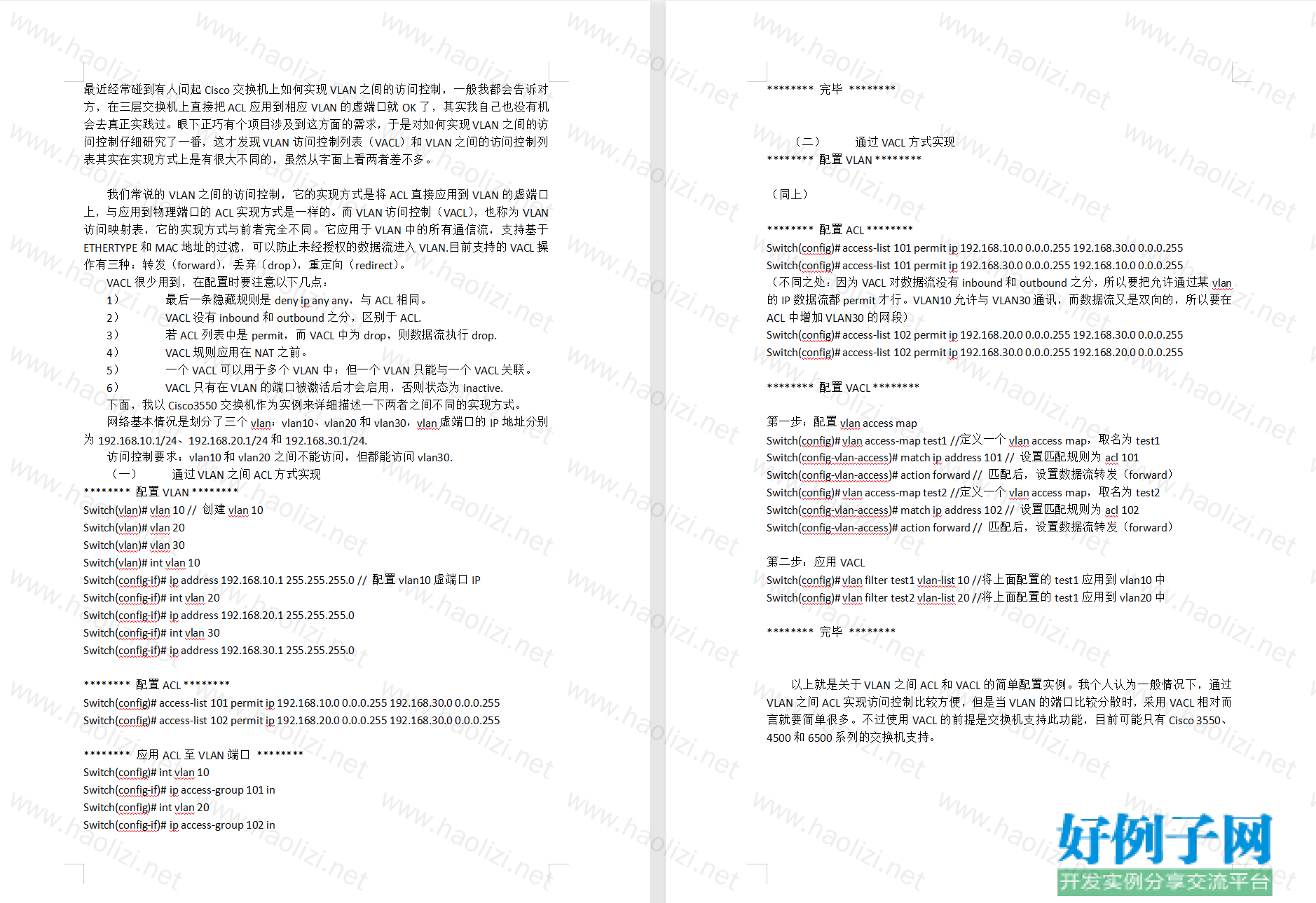

最近经常碰到有人问起Cisco交换机上如何实现VLAN之间的访问控制,一般我都会告诉对方,在三层交换机上直接把ACL应用到相应VLAN的虚端口就OK了,其实我自己也没有机会去真正实践过。眼下正巧有个项目涉及到这方面的需求,于是对如何实现VLAN之间的访问控制仔细研究了一番,这才发现VLAN访问控制列表(VACL)和VLAN之间的访问控制列表其实在实现方式上是有很大不同的,虽然从字面上看两者差不多。

我们常说的VLAN之间的访问控制,它的实现方式是将ACL直接应用到VLAN的虚端口上,与应用到物理端口的ACL实现方式是一样的。而VLAN访问控制(VACL),也称为VLAN访问映射表,它的实现方式与前者完全不同。它应用于VLAN中的所有通信流,支持基于ETHERTYPE和MAC地址的过滤,可以防止未经授权的数据流进入VLAN.目前支持的VACL操作有三种:转发(forward),丢弃(drop),重定向(redirect)。

VACL很少用到,在配置时要注意以下几点:

1) 最后一条隐藏规则是deny ip any any,与ACL相同。

2) VACL没有inbound和outbound之分,区别于ACL.

3) 若ACL列表中是permit,而VACL中为drop,则数据流执行drop.

4) VACL规则应用在NAT之前。

5) 一个VACL可以用于多个VLAN中;但一个VLAN只能与一个VACL关联。

6) VACL只有在VLAN的端口被激活后才会启用,否则状态为inactive.

下面,我以Cisco3550交换机作为实例来详细描述一下两者之间不同的实现方式。

网络基本情况是划分了三个vlan:vlan10、vlan20和vlan30,vlan虚端口的IP地址分别为192.168.10.1/24、192.168.20.1/24和192.168.30.1/24.

访问控制要求:vlan10和vlan20之间不能访问,但都能访问vlan30.

(一) 通过VLAN之间ACL方式实现

******** 配置VLAN ********

Switch(vlan)# vlan 10 // 创建vlan 10

Switch(vlan)# vlan 20

Switch(vlan)# vlan 30

Switch(vlan)# int vlan 10

Switch(config-if)# ip address 192.168.10.1 255.255.255.0 // 配置vlan10虚端口IP

Switch(config-if)# int vlan 20

Switch(config-if)# ip address 192.168.20.1 255.255.255.0

Switch(config-if)# int vlan 30

Switch(config-if)# ip address 192.168.30.1 255.255.255.0

******** 配置ACL ********

Switch(config)# access-list 101 permit ip 192.168.10.0 0.0.0.255 192.168.30.0 0.0.0.255

Switch(config)# access-list 102 permit ip 192.168.20.0 0.0.0.255 192.168.30.0 0.0.0.255

******** 应用ACL至VLAN端口 ********

Switch(config)# int vlan 10

Switch(config-if)# ip access-group 101 in

Switch(config)# int vlan 20

Switch(config-if)# ip access-group 102 in

******** 完毕 ********

(二) 通过VACL方式实现

******** 配置VLAN ********

(同上)

******** 配置ACL ********

Switch(config)# access-list 101 permit ip 192.168.10.0 0.0.0.255 192.168.30.0 0.0.0.255

Switch(config)# access-list 101 permit ip 192.168.30.0 0.0.0.255 192.168.10.0 0.0.0.255

(不同之处:因为VACL对数据流没有inbound和outbound之分,所以要把允许通过某vlan的IP数据流都permit才行。VLAN10允许与VLAN30通讯,而数据流又是双向的,所以要在ACL中增加VLAN30的网段)

Switch(config)# access-list 102 permit ip 192.168.20.0 0.0.0.255 192.168.30.0 0.0.0.255

Switch(config)# access-list 102 permit ip 192.168.30.0 0.0.0.255 192.168.20.0 0.0.0.255

******** 配置VACL ********

第一步:配置vlan access map

Switch(config)# vlan access-map test1 //定义一个vlan access map,取名为test1

Switch(config-vlan-access)# match ip address 101 // 设置匹配规则为acl 101

Switch(config-vlan-access)# action forward // 匹配后,设置数据流转发(forward)

Switch(config)# vlan access-map test2 //定义一个vlan access map,取名为test2

Switch(config-vlan-access)# match ip address 102 // 设置匹配规则为acl 102

Switch(config-vlan-access)# action forward // 匹配后,设置数据流转发(forward)

第二步:应用VACL

Switch(config)# vlan filter test1 vlan-list 10 //将上面配置的test1应用到vlan10中

Switch(config)# vlan filter test2 vlan-list 20 //将上面配置的test1应用到vlan20中

******** 完毕 ********

【实例截图】

【核心代码】

.

└── 好例子网_cisco交换机流量控制.docx

0 directories, 1 file

小贴士

感谢您为本站写下的评论,您的评论对其它用户来说具有重要的参考价值,所以请认真填写。

- 类似“顶”、“沙发”之类没有营养的文字,对勤劳贡献的楼主来说是令人沮丧的反馈信息。

- 相信您也不想看到一排文字/表情墙,所以请不要反馈意义不大的重复字符,也请尽量不要纯表情的回复。

- 提问之前请再仔细看一遍楼主的说明,或许是您遗漏了。

- 请勿到处挖坑绊人、招贴广告。既占空间让人厌烦,又没人会搭理,于人于己都无利。

关于好例子网

本站旨在为广大IT学习爱好者提供一个非营利性互相学习交流分享平台。本站所有资源都可以被免费获取学习研究。本站资源来自网友分享,对搜索内容的合法性不具有预见性、识别性、控制性,仅供学习研究,请务必在下载后24小时内给予删除,不得用于其他任何用途,否则后果自负。基于互联网的特殊性,平台无法对用户传输的作品、信息、内容的权属或合法性、安全性、合规性、真实性、科学性、完整权、有效性等进行实质审查;无论平台是否已进行审查,用户均应自行承担因其传输的作品、信息、内容而可能或已经产生的侵权或权属纠纷等法律责任。本站所有资源不代表本站的观点或立场,基于网友分享,根据中国法律《信息网络传播权保护条例》第二十二与二十三条之规定,若资源存在侵权或相关问题请联系本站客服人员,点此联系我们。关于更多版权及免责申明参见 版权及免责申明

网友评论

我要评论