实例介绍

【实例简介】

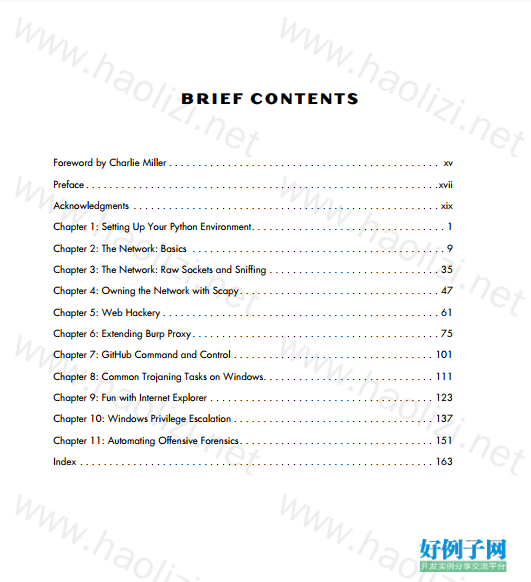

Python黑帽子:黑客与渗透测试编程之道.pdf

《Python 黑帽子:黑客与渗透测试编程之道》是畅销书《Python 灰帽子—黑客与逆向工程师的Python 编程之道》的姊妹篇,那本书一面市便占据计算机安全类书籍的头把交椅。《Python 黑帽子:黑客与渗透测试编程之道》由Immunity 公司的高级安全研究员Justin Seitz 精心撰写。作者根据自己在安全界,特别是渗透测试领域的几十年经验,向读者介绍了Python 如何被用在黑客和渗透测试的各个领域,从基本的网络扫描到数据包捕获,从Web爬虫到编写Burp 扩展工具,从编写木马到权限提升等。作者在《Python 黑帽子:黑客与渗透测试编程之道》中的很多实例都非常具有创新和启发意义,如HTTP 数据中的图片检测、基于GitHub命令进行控制的模块化木马、浏览器的中间人攻击技术、利用COM 组件自动化技术窃取数据、通过进程监视和代码插入实现权限提升、通过向虚拟机内存快照中插入shellcode 实现木马驻留和权限提升等。通过对这些技术的学习,读者不仅能掌握各种Python 库的应用和编程技术,还能拓宽视野,培养和锻炼自己的黑客思维。读者在阅读《Python 黑帽子:黑客与渗透测试编程之道》时也完全感觉不到其他一些技术书籍常见的枯燥和乏味。

【实例截图】

相关软件

网友评论

小贴士

感谢您为本站写下的评论,您的评论对其它用户来说具有重要的参考价值,所以请认真填写。

- 类似“顶”、“沙发”之类没有营养的文字,对勤劳贡献的楼主来说是令人沮丧的反馈信息。

- 相信您也不想看到一排文字/表情墙,所以请不要反馈意义不大的重复字符,也请尽量不要纯表情的回复。

- 提问之前请再仔细看一遍楼主的说明,或许是您遗漏了。

- 请勿到处挖坑绊人、招贴广告。既占空间让人厌烦,又没人会搭理,于人于己都无利。

关于好例子网

本站旨在为广大IT学习爱好者提供一个非营利性互相学习交流分享平台。本站所有资源都可以被免费获取学习研究。本站资源来自网友分享,对搜索内容的合法性不具有预见性、识别性、控制性,仅供学习研究,请务必在下载后24小时内给予删除,不得用于其他任何用途,否则后果自负。基于互联网的特殊性,平台无法对用户传输的作品、信息、内容的权属或合法性、安全性、合规性、真实性、科学性、完整权、有效性等进行实质审查;无论平台是否已进行审查,用户均应自行承担因其传输的作品、信息、内容而可能或已经产生的侵权或权属纠纷等法律责任。本站所有资源不代表本站的观点或立场,基于网友分享,根据中国法律《信息网络传播权保护条例》第二十二与二十三条之规定,若资源存在侵权或相关问题请联系本站客服人员,点此联系我们。关于更多版权及免责申明参见 版权及免责申明

支持(0) 盖楼(回复)